TG客服:@SSjiejie — 官方频道:@SSwangluo

三生网络 © 2009-2023 超15年出海经验,跨境项目专家

安全厂商Orca与Tenable本周说明发生在Microsoft Azure一项服务的漏洞,并指微软对漏洞的回应动作太慢及透明度不佳,让用户曝于风险。

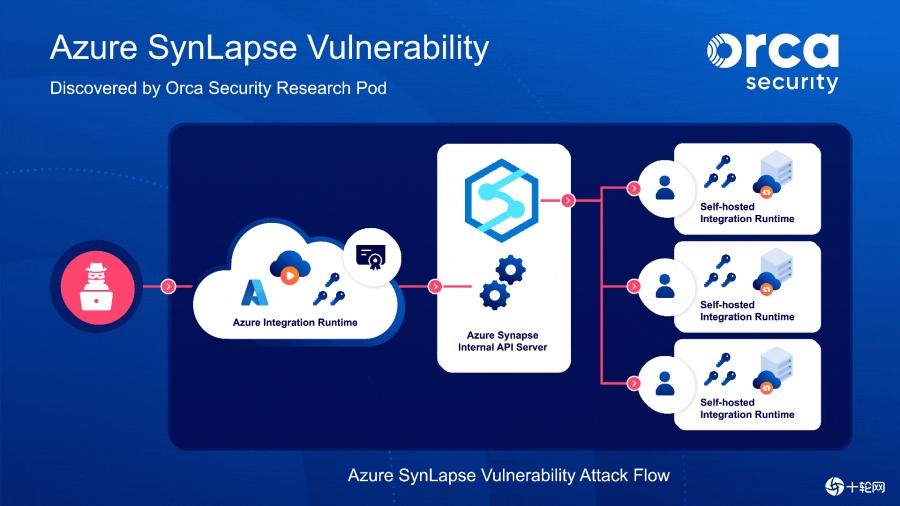

Synapse Analytics是供机器学习、资料集结及其他高运算用量任务的平台。它可从许多资料源如CosmosDB、Azure Data Lake及Amazon S3导入资料。而为了从外部资料源导入资料,用户必须输入凭证及相关资料,再经由集成runtime(integration runtime,IR)连到资源源。IR可以执行在用户本地部署环境或Azure云上,若是后者,用户还可设置VNet(托管虚拟网络),以私密端点连到外部资源,这可提供租户隔离之效。

研究人员发现对接IR的第三方ODBC(Open Database Connectivity)驱动程序的一项漏洞,影响Azure Synapse及Azure Data Factory。

该漏洞编号CVE-2022-29972,Orca研究人员称之为SynLapse。攻击者可借此攻击Azure Synapse租户,以控制Azure Synapse的工做空间(workspace)、在Azure Synapse服务内的目标机器上执行程序代码、以及将客户验证凭证传到外部目的地,及取得其他用户账号的验证凭证(Azure keys、API token、密码等)。

图片来源/Orca

微软已在5月的Patch Tuesday中修补这项漏洞,但是研究人员对微软修补漏洞不确实及速度感到不满。

Orca研究人员Tzah Pahima指出,他在今年1月4日通报微软安全回应中心,并提供了他们取得的凭证和密钥。之后微软分别在3月底及4月初发布修补,两次都被绕过,最后在4月15日的第3次终于修补完成。距通报后已经100多天,而且微软到第96天才撤销失窃的凭证。微软5月底又提高租户安全隔离,包括短期执行实例(ephemeral instances)及限定范围的共享Azure Integration Runtimes token。

Tenable则是批评微软作业不够透明,该公司3月发现Synapse 2项漏洞,其中之一即CVE-2022-29972。首席执行官Amit Yoran则指出,微软一开始打算悄悄修补,直到研究人员威胁要公布,微软才决定公开,距离最初通报已89天。

Yoran指出,虽然微软承认漏洞的重要性,迄今(截至6月13日)却仍未通知用户。他说,基础架构或云计算服务企业欠缺透明度,将使用户风险大为提升,因为用户不知自己是否曝险,或已经被攻击,若不通知客户,将使其丧失搜集证据的机会,是不责任的政策。他认为必须让云计算供应商遵守透明度标准,而对云计算厂商实施独立IT基础架构的审核及评估也有其必要性。

TG客服:@SSjiejie — 官方频道:@SSwangluo

三生网络 © 2009-2023 超15年出海经验,跨境项目专家