TG客服:@SSjiejie — 官方频道:@SSwangluo

三生网络 © 2009-2023 超15年出海经验,跨境项目专家

现代数字化组织形态下,Web应用程序和API如同信息纤维一般,链接内外部数据源、支持多方信息交互。深化组织安全防护,Akamai于近期发布《Akamai 2022上半年Web应用程序和API威胁报告》,介绍多行业风险分布以及LFI(本地文件包含)等主要攻击的基本原理等内容。

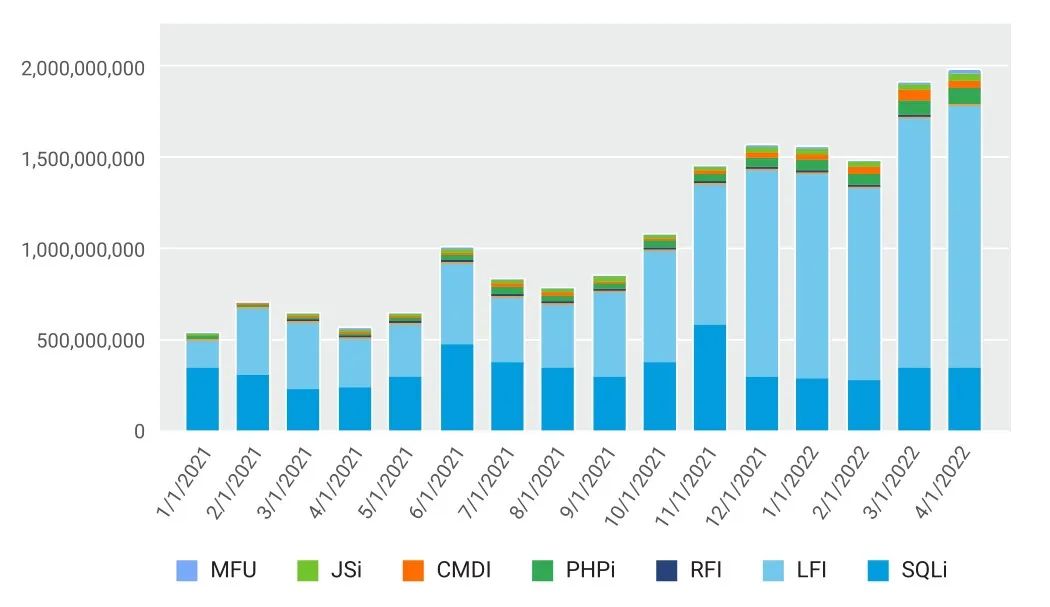

聚焦报告亮点内容,相比去年第一季度,Web应用程序攻击数量增长超过300%,商业领域受到的侵扰更为显著,占近期攻击活动的38%。典型攻击模式中,LFI攻击同比增长近400%,风险性已经超过SQLi。同时,勒索团伙滥用Web服务,建立横向移动入侵点。尤其是零日攻击事件频发,Log4j和Spring4Shell漏洞风险逐年升级。

不同攻击向量的次数

从攻击的行业分布来看,电商/零售行业自2022年3月以来攻击量持续攀升,远高于制造、公共部门等垂直领域。近半年攻击走势中,电商/零售、企业服务、高科技、金融居于前列,值得高度重视。在中国跨境电商出海热潮下,电商/零售企业更需要提高安全意识,洞见勒索软件攻击链,从云端到边缘建立防御体系,端到端保护Web应用程序和API安全。

LFI攻击量增幅超过SQLi

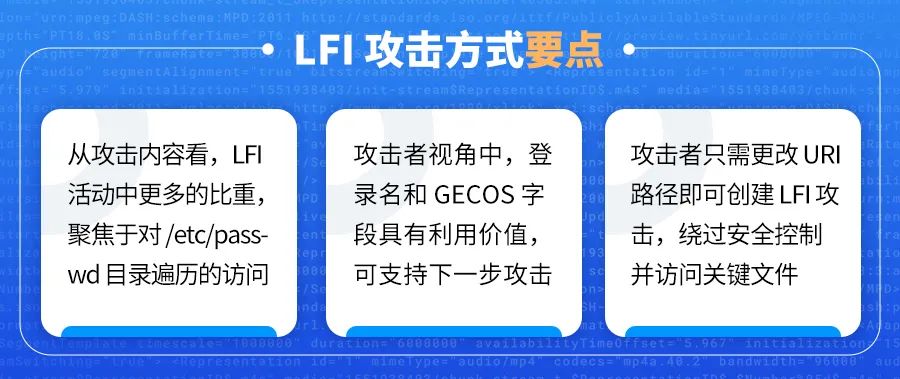

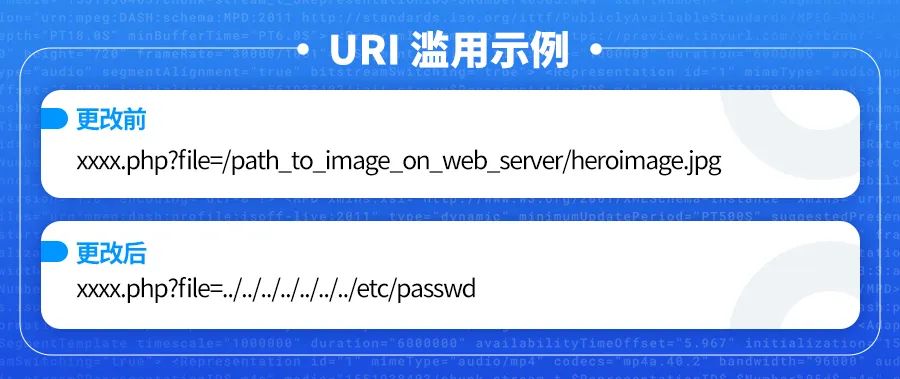

分析多行业的攻击量激增,主要是由LFI攻击所致,占比已超过SQL注入。基于Akamai对约500万次LFI攻击监测观察,LFI攻击活动较前6个月增量约为141%。我们发现攻击者不再单独依赖SQL注入窃取数据,而是加倍利用LFI攻击,以文件上传的方式,在站点执行恶意代码,从而获取服务器控制权——作为下一步的攻击跳板,对企业网络渗透攻击。

值得强调的是,针对这种跳跃式攻击链路,Akamai AAP产品在近期新增了上传文件防护恶意软件的功能,能够在初始站点及时阻截恶意攻击路径。

整体防御3重攻击模式

见树木,更见森林。为全景揭示Web应用程序和API攻击趋势。本份报告中,我们总结有以下3种攻击模式:

·长期持续

去年上半年至今,如电商/零售等大型企业网络,可能多是经历持续性侵扰。黑客使用如AIO(一体机)机器人、攻击框架工具包和脚本等攻击工具,盗取用户信用卡等货币化相关数据。

·短期爆发

相比持续型攻击模式,短期爆发更难预测攻击来源与具体爆发时间节点。这种模式下,黑客团伙将会集中精力针对单个组织,生成巨量攻击面进行饱和式攻击。

·大爆炸

相比短期爆发,大爆炸攻击模式更加难以预测,它往往随机出现。应对这种“闪电战”,我们建议您密切关注监控情况,及时按需鉴别攻击种类。

勒索病毒新添传播路径

透过勒索团伙Conti所泄露的文件内容看,勒索病毒的传播方式除通过RDP协议、VPN脆弱口令、钓鱼攻击外,还新增以下了Web应用程序和API攻击路径。

·Apache Tomcat漏洞扫描

攻击者扫描Apache Tomcat服务器cgi-bin漏洞(CVE-2019-0232),释放恶意软件。

·Outlook Web Access(OWA)

攻击者利用爆破工具来获取Outlook Web访问权限,进而传播网络钓鱼电子邮件。

·SQL注入攻击

面对有缺陷的程序,攻击者在输入字符串中注入SQL指令,获取访问敏感信息的授权。

结语

纵观Web应用程序和API攻击链路,破坏性攻击爆发前,黑客首先要建立攻击前哨,并以此为立足点,强化网络渗透。因此,作为防御一方的企业组织更需要防微杜渐,在攻击初始阶段及时布防。为了有效降低不同攻击面的漏洞隐患,Akamai Kona Site Defender,Web Application Protector等WAAP产品服务,将凭借卓越的智能化技术,为您提供覆盖全域网络的多层防御。

![[亚马逊开店深圳办事处地址在哪里]](/upfile/2024/06/1718615536771.jpg)

TG客服:@SSjiejie — 官方频道:@SSwangluo

三生网络 © 2009-2023 超15年出海经验,跨境项目专家