TG客服:@SSjiejie — 官方频道:@SSwangluo

三生网络 © 2009-2023 超15年出海经验,跨境项目专家

需求:作为IT Admin,为了加强用户的安全使用,你为所有公司员工启用了多重身份验证(MFA),但公司的Help Desk 反馈说,近期接到公司总部的员工对MFA问题的询问电话数量有所增加,报告显示:员工若在公司总部工作,他们会收到MFA请求,为解决该问题,你需要阻止用户从公司总部登录时收到MFA请求,该如何操作呢?

解决方案分析:

在为公司员工启用多重身份验证之前,应该考虑配置一些可用的设置,其中最重要的就是可信的IPs列表,这样你可以为网络设置一系列的IP白名单,这样,当用户在公司总部工作时,他们不会收到MFA的提示,而当他们把设备带到其他地方(非公司总部)时,他们就会收到MFA提示。

如何做到这一点呢?

1.登录到Azure门户网站

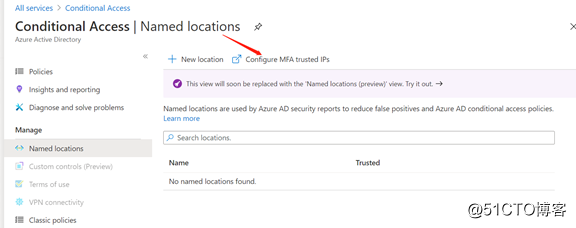

2.Azure Active Directory->All Services->Conditional Access->Named Locations, 在顶部工具栏中选择“配置MFA信任的IPs”

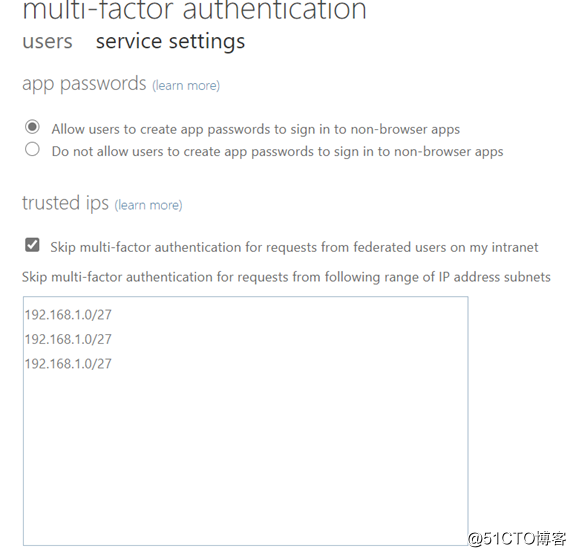

3.在配置MFA信任的IPs页面,有2个选项:

? 最简单的方法是在文本框中添加一个IP地址范围,然后,你可以配置要允许的MFA验证选项,并保存,强制执行MFA的任何用户在该IP范围内时都不会被提示。

? 如果你已经在公司部署了ADFS,那么你可以选择“对来自Intranet上的ADFS用户的 请求跳过MFA验证”的复选框,你需要向ADFS添加一条规则来添加内部网路声明,这与添加IP地址的效果是相同的

配置完成之后,再为用户启用Azure MFA身份验证,这里就不重复介绍了。

相关资料:

? Using the Location Condition in a Conditional Access Policy

? Conditional Access:Require MFA for all Users

? Conditional Access:Block Access By Location

![[亚马逊开店深圳办事处地址在哪里]](/upfile/2024/06/1718615536771.jpg)

TG客服:@SSjiejie — 官方频道:@SSwangluo

三生网络 © 2009-2023 超15年出海经验,跨境项目专家